近乎失控的开源狂潮:OpenClaw引发的万亿级安全隐患与防御图谱

在科技圈的边缘地带,一种被称为OpenClaw的技术正以惊人的速度渗透进工业与办公系统。数据显示,仅在短短十天内,关于该技术引发的安全风险预警便已呈指数级增长,其暴露出的默认配置脆弱与公网暴露问题,正成为悬在企业数字化转型头顶的达摩克利斯之剑。这不仅是一场技术博弈,更是一场关于数据主权与系统安全底线的攻防战。

现象观察:失控的系统调用

观察发现,OpenClaw之所以引起广泛关注,核心在于其被赋予了极高的系统权限。为了追求所谓的“自主执行任务”能力,该技术架构往往默认开启了广泛的访问接口。这种设计在实验室环境下或许高效,但在复杂的生产网环境中,却如同敞开大门迎接未知访客。攻击者极易利用其权限设置的真空地带,实现对工控系统的完全接管,导致敏感数据泄露或生产线停摆,这种连锁反应的破坏力难以估量。

因果解析:防御机制的缺失

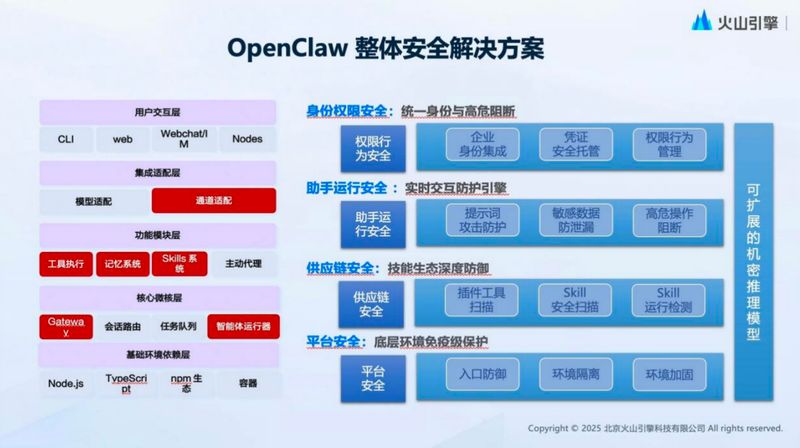

深究其因,风险的根源在于“信任边界的模糊化”。厂商在追求技术创新的过程中,往往忽视了权限最小化原则。以火山引擎等厂商的防御策略为例,其核心逻辑在于通过沙箱隔离与高危操作复核,强行剥离Agent的底层控制权。这种机制的构建,实际上是在试图弥补原生架构中缺失的安全审计与访问控制。因果关系十分明确:权限管控越松散,恶意操作的投机空间就越大;反之,通过物理隔离与逻辑限制,才能构建起有效的防御壁垒。

规律总结:云端一体化的必然趋势

从智谱AutoGLM到钉钉、飞书等平台的实践来看,行业正在形成一套新的安全共识。单纯的云上部署或本地化部署,均难以完美解决效率与安全的矛盾。未来的技术演进必然指向“云端一体化”:利用云端的高弹性调度资源,同时在本地部署端建立严格的风险兜底机制。这种策略不仅能规避公网暴露风险,还能通过统一的安全标准,将OpenClaw从一个“危险的黑盒”转变为可控的生产力工具。

方法构建:企业级防御路线图

为了应对日益严峻的挑战,一套成熟的防御体系应运而生。首先,企业必须实施强制性的沙箱隔离,确保所有Agent指令均运行在非生产环境中;其次,建立全流程的安全审计机制,对所有第三方Skill进行严格的来源审查;最后,必须引入“人为决策”作为高危操作的最后一道闸门。只有将这些防御手段深度嵌入业务流程,企业才能在开源技术的浪潮中,实现风险与效率的动态平衡,确保数字资产在复杂环境下的绝对安全。